OpenClaw Browser Relay позволяет ИИ-агентам управлять реальными веб-браузерами через Chrome DevTools Protocol (CDP). Работая на порту 18792, система предлагает три различных режима управления браузером: Extension Relay для контроля существующих вкладок Chrome с авторизованными сессиями, OpenClaw-managed для изолированной автоматизации в выделенном экземпляре браузера и Remote CDP для распределённых облачных развёртываний. Независимо от того, автоматизируете ли вы отправку форм, извлекаете данные из веб-приложений или создаёте сложные рабочие процессы на базе ИИ, понимание архитектуры и параметров конфигурации Browser Relay необходимо для успешной реализации (официальная документация OpenClaw, проверено 04.02.2026).

Краткое содержание

Browser Relay соединяет ИИ-агентов с браузерами на базе Chrome через CDP. Выбирайте OpenClaw Managed (порт 18800) для безопасной изолированной автоматизации; Extension Relay (порт 18792) для доступа к авторизованным сессиям; или Remote CDP для облачных развёртываний. Основные команды: openclaw browser start, snapshot --interactive, click e12, type e15 "text". Всегда делайте свежий снимок перед действиями, поскольку ссылки на элементы меняются после навигации.

Понимание архитектуры Browser Relay

Автоматизация браузеров значительно эволюционировала за последнее десятилетие. Традиционные инструменты, такие как Selenium, полагались на протокол WebDriver, который работает через стандартизированный, но относительно медленный HTTP-интерфейс. Современные ИИ-агенты требуют более быстрого и прямого контроля над браузером, и именно здесь в игру вступает Chrome DevTools Protocol. CDP обеспечивает низкоуровневый двунаправленный канал связи, предоставляющий доступ примерно к 300 командам в различных доменах, включая Page, Network, DOM и Runtime (спецификация Chrome DevTools Protocol, 2026).

Фундаментальное различие между CDP и старыми протоколами заключается в модели коммуникации. WebDriver отправляет команды и ожидает ответы синхронным образом, тогда как CDP устанавливает постоянное WebSocket-соединение, позволяющее потоковую передачу событий в реальном времени и асинхронное выполнение команд. Это архитектурное различие выражается в измеримо более быстрой автоматизации: тестирование производительности показывает, что Puppeteer (использующий CDP) работает на 15-20% быстрее, чем Playwright, когда оба нацелены на Chromium (анализ бенчмарков Lightpanda, январь 2026).

OpenClaw Browser Relay строится на этой основе CDP, добавляя критически важный уровень абстракции, который делает автоматизацию браузера доступной для ИИ-агентов. Вместо того чтобы требовать от агентов управления сырыми WebSocket-соединениями и разбора сложных CDP-ответов, Browser Relay предоставляет чистый HTTP и CLI-интерфейс, переводящий высокоуровневые команды типа «кликнуть элемент 12» в соответствующие CDP-операции. Эта философия проектирования согласуется с тем, как эволюционировали успешные фреймворки автоматизации браузеров — Playwright и Puppeteer оборачивают CDP в более эргономичные API, а Browser Relay расширяет этот паттерн специально для интеграции ИИ-агентов.

Архитектура relay также решает фундаментальную проблему безопасности в автоматизации браузеров. Прямой доступ CDP к браузеру открывает мощные возможности, включая выполнение JavaScript, манипуляцию cookie и перехват сетевых запросов. Browser Relay реализует токены аутентификации и привязку только к loopback-адресам, чтобы гарантировать, что только авторизованные агенты могут управлять экземплярами браузера. Если вы знакомы с полным руководством по установке OpenClaw, вы узнаете этот подход «безопасность прежде всего» как соответствующий более широким архитектурным принципам OpenClaw.

Как Browser Relay работает изнутри

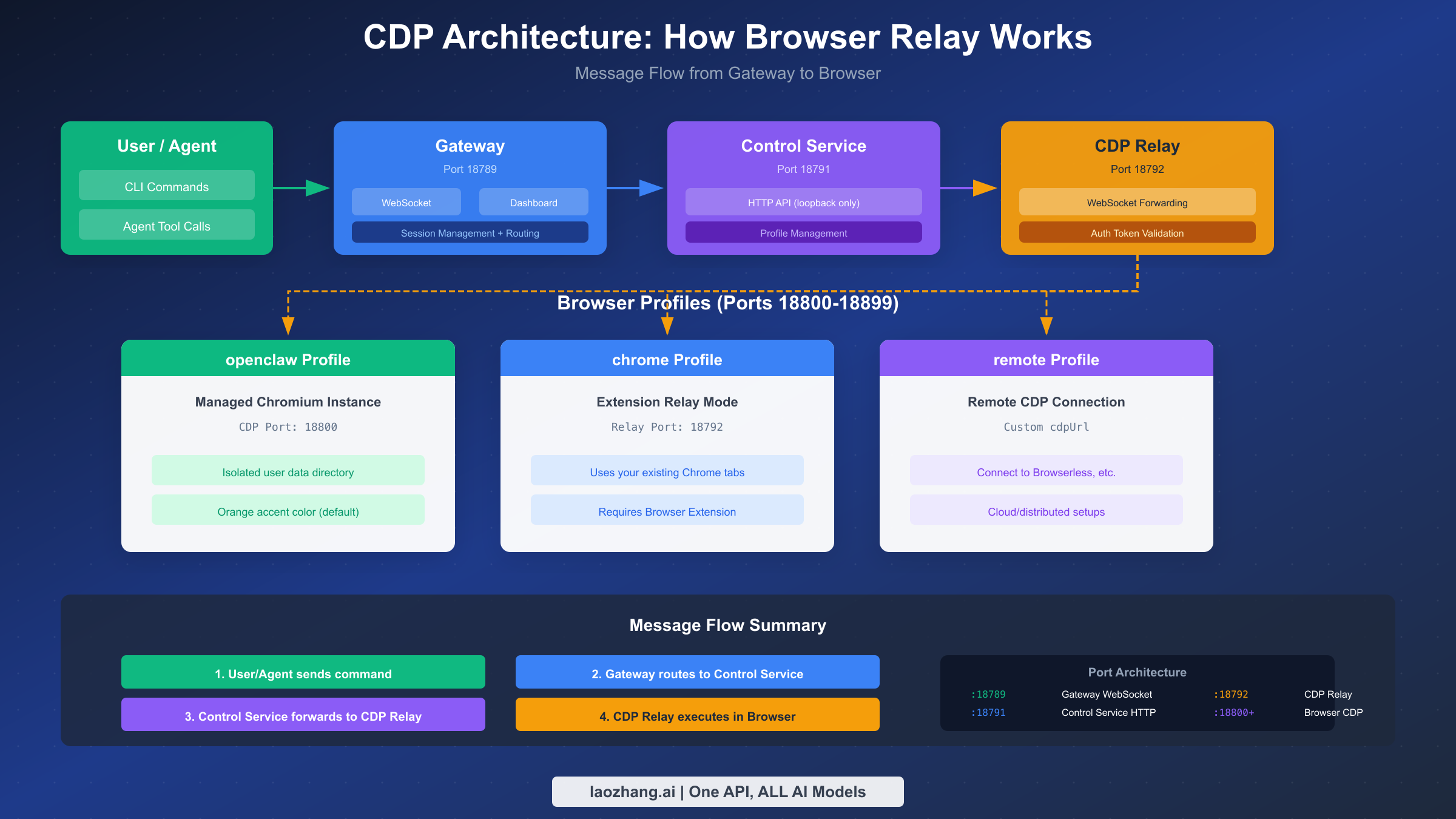

Поток сообщений через Browser Relay включает четыре различных компонента, работающих согласованно. Когда ИИ-агент или пользователь отправляет команду браузера, этот запрос сначала достигает OpenClaw Gateway на порту 18789. Gateway служит центральной точкой координации для всех операций OpenClaw, управляя WebSocket-соединениями от агентов и маршрутизируя запросы к соответствующим сервисам. От Gateway команды, связанные с браузером, поступают в Control Service на порту 18791.

Control Service обрабатывает управление профилями и служит конечной точкой HTTP API для браузерных операций. Этот компонент определяет, какой профиль браузера должен получить команду, и управляет жизненным циклом экземпляров браузера. Когда вы запускаете openclaw browser start, Control Service проверяет, работает ли уже управляемый браузер, и если нет — запускает новый экземпляр Chromium с соответствующей конфигурацией.

CDP Relay на порту 18792 образует фактический мост к браузерам. В режиме Extension Relay он получает WebSocket-соединения от расширения Chrome и пересылает CDP-команды на прикреплённую вкладку. Для управляемых браузеров он подключается напрямую к CDP-эндпоинту браузера. Relay реализует аутентификацию для предотвращения несанкционированного доступа — вредоносный локальный код не может легко злоупотребить CDP-эндпоинтом, поскольку требуется действительный внутренний токен аутентификации.

Понимание архитектуры портов помогает в устранении неполадок и настройке файрвола. Порт Gateway по умолчанию — 18789, с производными портами, рассчитываемыми как смещения: Control Service на gateway+2 (18791) и CDP Relay на gateway+3 (18792). Управляемые экземпляры браузера получают выделенные CDP-порты, начиная с 18800, что позволяет нескольким изолированным профилям работать одновременно. Если вы настроите порт Gateway через конфигурацию gateway.port или переменную окружения OPENCLAW_GATEWAY_PORT, все производные порты сместятся соответственно, сохраняя те же семейные отношения.

Практический смысл этой архитектуры в том, что всё управление браузером проходит через аутентифицированные эндпоинты, доступные только через loopback. Relay блокирует источники, не являющиеся расширением, и использует внутренние токены аутентификации. Это означает, что вы никогда не должны открывать эти порты в публичный интернет — держите Gateway и браузерные сервисы на localhost или за частной сетью типа Tailscale.

Выбор правильного режима браузера

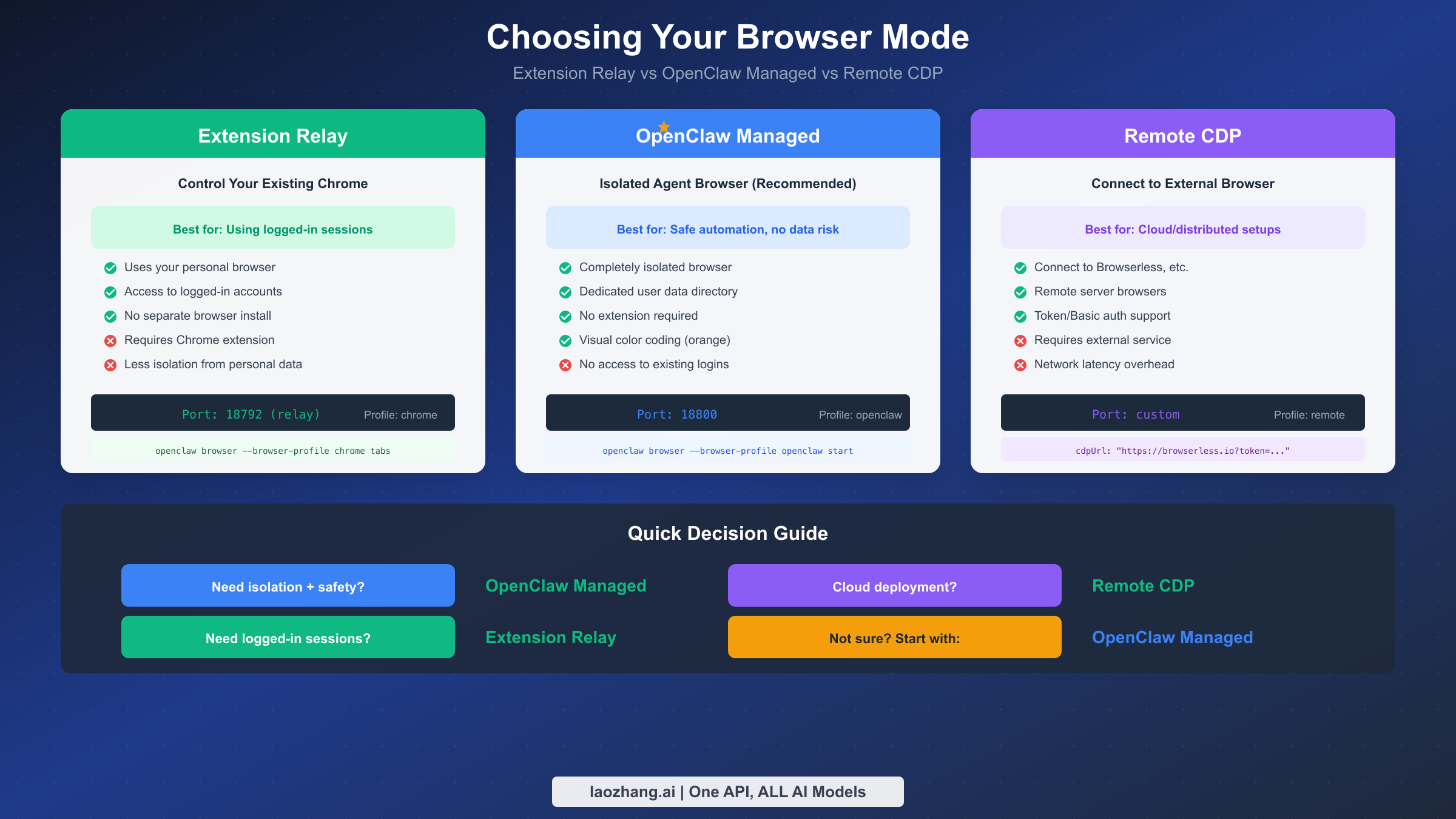

OpenClaw предоставляет три различных режима браузера, каждый оптимизированный для разных сценариев использования. Решение о выборе режима существенно влияет на безопасность, изоляцию и возможности вашего рабочего процесса автоматизации. Правильный выбор с самого начала экономит значительное время на перенастройку в будущем.

Режим Extension Relay управляет вашим существующим браузером Chrome через локальный relay и расширение Chrome. Когда вы нажимаете на значок расширения OpenClaw Browser Relay на вкладке, оно прикрепляется к этой вкладке и передаёт CDP-команды через relay-сервер. Этот режим отлично подходит, когда вам нужен доступ к авторизованным сессиям — вашей почте Gmail, корпоративной панели управления, аутентифицированным веб-приложениям. Расширение использует API chrome.debugger для прикрепления к вкладкам, предоставляя агенту полный контроль над содержимым страницы и навигацией при сохранении ваших сессионных cookie и состояния аутентификации.

Однако Extension Relay имеет компромиссы. Поскольку он работает в вашем личном браузере, изоляция между действиями автоматизации и личным сёрфингом меньше. Агент теоретически может получить доступ к другим вкладкам или прочитать cookie с несвязанных сайтов. Кроме того, некоторые продвинутые функции CDP требуют Playwright, и при использовании Extension Relay снимки ARIA и скриншоты зависят от наличия Playwright в вашей установке OpenClaw.

Режим OpenClaw Managed запускает полностью отдельный экземпляр Chromium с собственным каталогом пользовательских данных. Этот браузер по умолчанию отображается с оранжевым акцентным цветом, делая его визуально отличимым от вашего личного браузера. Управляемый браузер никогда не касается cookie, истории или сохранённых паролей вашего личного профиля. Для большинства задач автоматизации — особенно тех, которые включают чувствительные операции или работают в производственных средах — эта изоляция делает OpenClaw Managed рекомендуемым выбором по умолчанию.

Управляемый браузер работает на выделенных CDP-портах, начиная с 18800. Когда вы запускаете openclaw browser --browser-profile openclaw start, OpenClaw запускает этот изолированный экземпляр и подключается к нему напрямую через CDP без необходимости какого-либо расширения. Вы можете настроить несколько управляемых профилей (например, «work» или «test»), каждый со своим собственным CDP-портом и опциональной цветовой маркировкой для визуальной идентификации.

Режим Remote CDP подключается к браузерам, работающим на других машинах или в облачных сервисах. Установив browser.profiles.<name>.cdpUrl на удалённый эндпоинт, вы можете управлять браузерами на разных серверах или использовать облачные браузерные сервисы типа Browserless. URL-адреса Remote CDP поддерживают аутентификацию через токены в строке запроса (https://provider.example?token=<token>) или HTTP Basic auth (https://user:pass@provider.example ). Этот режим необходим для распределённых развёртываний, где Gateway работает на одной машине, а браузеры — на других.

Для большинства пользователей, начинающих работу с Browser Relay, рекомендация проста: начните с режима OpenClaw Managed. Изоляция, которую он обеспечивает, защищает ваши личные данные, пока вы изучаете API автоматизации. После создания работающих рабочих процессов вы можете выборочно включить Extension Relay для конкретных задач, требующих ваших авторизованных сессий.

Глубокое погружение в конфигурацию

Конфигурация Browser Relay хранится в ~/.openclaw/openclaw.json. Полный пример конфигурации демонстрирует доступные опции и их взаимосвязи:

json{ "browser": { "enabled": true, "defaultProfile": "openclaw", "remoteCdpTimeoutMs": 1500, "remoteCdpHandshakeTimeoutMs": 3000, "headless": false, "noSandbox": false, "attachOnly": false, "executablePath": "/Applications/Brave Browser.app/Contents/MacOS/Brave Browser", "profiles": { "openclaw": { "cdpPort": 18800, "color": "#FF4500" }, "work": { "cdpPort": 18801, "color": "#0066CC" }, "remote": { "cdpUrl": "https://browserless.io?token=YOUR_TOKEN", "color": "#00AA00" } } } }

Флаг enabled контролирует, доступны ли браузерные инструменты вообще. Установка его в false полностью отключает автоматизацию браузера. defaultProfile определяет, какой профиль используется, когда команды не указывают его явно — изменение на «openclaw» делает управляемый браузер профилем по умолчанию вместо Extension Relay.

Конфигурация профилей заслуживает пристального внимания. Каждый профиль в profiles может указывать либо cdpPort для локальных управляемых браузеров, либо cdpUrl для удалённых подключений. Свойство color окрашивает рамку окна браузера, обеспечивая немедленную визуальную обратную связь о том, какой профиль активен. Это особенно ценно при одновременном запуске нескольких профилей — вы всегда с первого взгляда будете знать, какой браузер принадлежит какой задаче автоматизации.

Опция executablePath переопределяет автоматическое определение браузера. По умолчанию OpenClaw ищет браузеры в следующем порядке приоритета: Chrome, Brave, Edge, Chromium, Chrome Canary. На macOS проверяются /Applications и ~/Applications. На Linux ищутся google-chrome, brave, microsoft-edge и chromium в стандартных путях. Если ваш браузер установлен в нестандартном месте или вы предпочитаете конкретный браузер, установите путь к исполняемому файлу явно.

Для развёртываний в Docker избегайте использования npx playwright из-за конфликтов npm override. Вместо этого используйте встроенный CLI:

bashdocker compose run --rm openclaw-cli \ node /app/node_modules/playwright-core/cli.js install chromium

Для сохранения загрузок браузера между перезапусками контейнера установите переменную окружения PLAYWRIGHT_BROWSERS_PATH и убедитесь, что путь смонтирован как том.

Команды конфигурации CLI обеспечивают быстрый способ изменения настроек без прямого редактирования JSON-файлов:

bashopenclaw config set browser.defaultProfile "openclaw" openclaw config set browser.executablePath "/usr/bin/google-chrome"

Для интеграции с провайдерами ИИ такие платформы, как laozhang.ai, предлагают унифицированный API-доступ к множеству моделей ИИ, упрощая конфигурацию агента, когда ваши рабочие процессы автоматизации браузера требуют возможностей принятия решений ИИ.

Основные CLI-команды

Семейство команд openclaw browser обеспечивает всесторонний контроль над автоматизацией браузера. Все команды принимают --browser-profile <name> для указания конкретных профилей и --json для машиночитаемого вывода, подходящего для скриптования. Глубокое понимание этих команд трансформирует вашу способность создавать надёжные рабочие процессы автоматизации.

Управление жизненным циклом обрабатывает запуск и остановку браузера. Эти команды контролируют экземпляр управляемого браузера и отслеживают его состояние работоспособности:

bashopenclaw browser status # Проверить, работает ли браузер openclaw browser start # Запустить экземпляр браузера openclaw browser stop # Корректно закрыть браузер openclaw browser restart # Остановить и перезапустить браузер

Команда status предоставляет важную отладочную информацию. Когда что-то работает не так, как ожидалось, status показывает, действительно ли браузер работает, какой профиль активен и текущее состояние CDP-соединения. Здоровый вывод status выглядит так:

Browser Status: Running

Profile: openclaw

CDP Port: 18800

Tabs: 3 open

Memory: 245 MB

Uptime: 2h 15m

Операции с вкладками управляют вкладками браузера напрямую. Современная веб-автоматизация часто требует параллельной работы нескольких вкладок, и эти команды обеспечивают детальный контроль:

bashopenclaw browser tabs # Список всех открытых вкладок openclaw browser tab # Показать информацию о текущей вкладке openclaw browser tab new # Открыть новую вкладку openclaw browser tab select 2 # Переключиться на вкладку с индексом 2 openclaw browser tab close 2 # Закрыть вкладку с индексом 2 openclaw browser open https://example.com # Открыть URL в новой вкладке openclaw browser focus abcd1234 # Фокус на вкладке по targetId openclaw browser close abcd1234 # Закрыть вкладку по targetId

Вывод команды tabs включает критически важную информацию для многовкладочных рабочих процессов: индекс вкладки, URL, заголовок и target ID. При программной работе с несколькими вкладками target ID обеспечивает стабильный идентификатор, который сохраняется при операциях с вкладками, в отличие от индекса, который может смещаться при открытии или закрытии вкладок.

Команды инспекции захватывают состояние страницы, формируя основу для надёжного нацеливания на элементы. Эти команды показывают, что видит браузер, позволяя вам понимать и взаимодействовать с содержимым страницы:

bashopenclaw browser screenshot # Захват видимой области openclaw browser screenshot --full-page # Захват всей прокручиваемой страницы openclaw browser screenshot --ref e12 # Захват конкретного элемента openclaw browser snapshot # Получить дерево элементов с ссылками openclaw browser snapshot --interactive # Плоский список интерактивных элементов openclaw browser snapshot --efficient # Компактный режим для больших страниц openclaw browser snapshot --verbose # Полное дерево доступности openclaw browser console --level error # Показать сообщения консоли openclaw browser console --level debug # Показать весь вывод консоли openclaw browser errors --clear # Показать и очистить журнал ошибок openclaw browser requests --filter api # Показать сетевые запросы openclaw browser requests --method POST # Фильтр по HTTP-методу

Команда snapshot заслуживает особого внимания, поскольку она генерирует ссылки на элементы, используемые командами действий. В режиме --interactive вывод показывает только интерактивные элементы в плоском списке, упрощая идентификацию правильной ссылки для вашей цели. Режим --efficient уменьшает размер вывода для страниц с тысячами элементов, а --verbose предоставляет полное дерево доступности для отладки сложных иерархий элементов.

Команды действий взаимодействуют с элементами страницы. Эти команды переводят высокоуровневые намерения в точные CDP-операции:

bashopenclaw browser navigate https://example.com # Перейти по URL openclaw browser click e12 # Клик по элементу по ссылке openclaw browser click e12 --double # Двойной клик openclaw browser click e12 --right # Правый клик для контекстного меню openclaw browser type e15 "hello" --submit # Ввести и отправить openclaw browser type e15 "hello" --delay 50 # Ввод с задержкой (мс) openclaw browser press Enter # Нажать клавишу openclaw browser press Control+a # Комбинации клавиш openclaw browser hover e20 # Навести курсор на элемент openclaw browser drag e10 e11 # Перетащить элемент к цели openclaw browser select e9 "Option A" # Выбрать опцию выпадающего списка openclaw browser upload e8 /path/to/file.pdf # Загрузить файл openclaw browser scrollintoview e25 # Прокрутить элемент в видимую область openclaw browser highlight e25 # Визуальная подсветка для отладки

Флаг --delay в команде type имитирует скорость набора, похожую на человеческую, что помогает обходить детекцию ботов на некоторых сайтах. Для загрузки файлов команда upload автоматически обрабатывает диалог выбора файла, упрощая то, что иначе было бы сложной последовательностью взаимодействий.

Команды управления состоянием помогают поддерживать состояние браузера между сессиями автоматизации. Обработка cookie особенно важна для рабочих процессов, которым нужно сохранять аутентификацию:

bashopenclaw browser cookies # Список всех cookie openclaw browser cookies --domain example.com # Фильтр по домену openclaw browser cookies set "session=abc123; domain=.example.com; path=/" openclaw browser cookies clear # Очистить все cookie openclaw browser cookies clear --domain example.com # Очистить для конкретного домена openclaw browser storage get "key" # Прочитать элемент localStorage openclaw browser storage set "key" "value" # Записать элемент localStorage openclaw browser storage clear # Очистить localStorage

Манипуляция cookie позволяет создавать мощные рабочие процессы, такие как сохранение сессий, управление токенами аутентификации и тестовые сценарии с различными состояниями пользователя. Команды storage предоставляют аналогичные возможности для localStorage, который многие современные приложения используют для клиентского состояния.

Система ссылок использует формат на основе ролей, например e12, который внутренне разрешается через getByRole() Playwright. Этот подход обеспечивает более стабильное нацеливание, чем CSS-селекторы, для динамических страниц. Однако ссылки не стабильны между навигациями — всегда делайте свежий снимок после изменений страницы или значительных обновлений DOM.

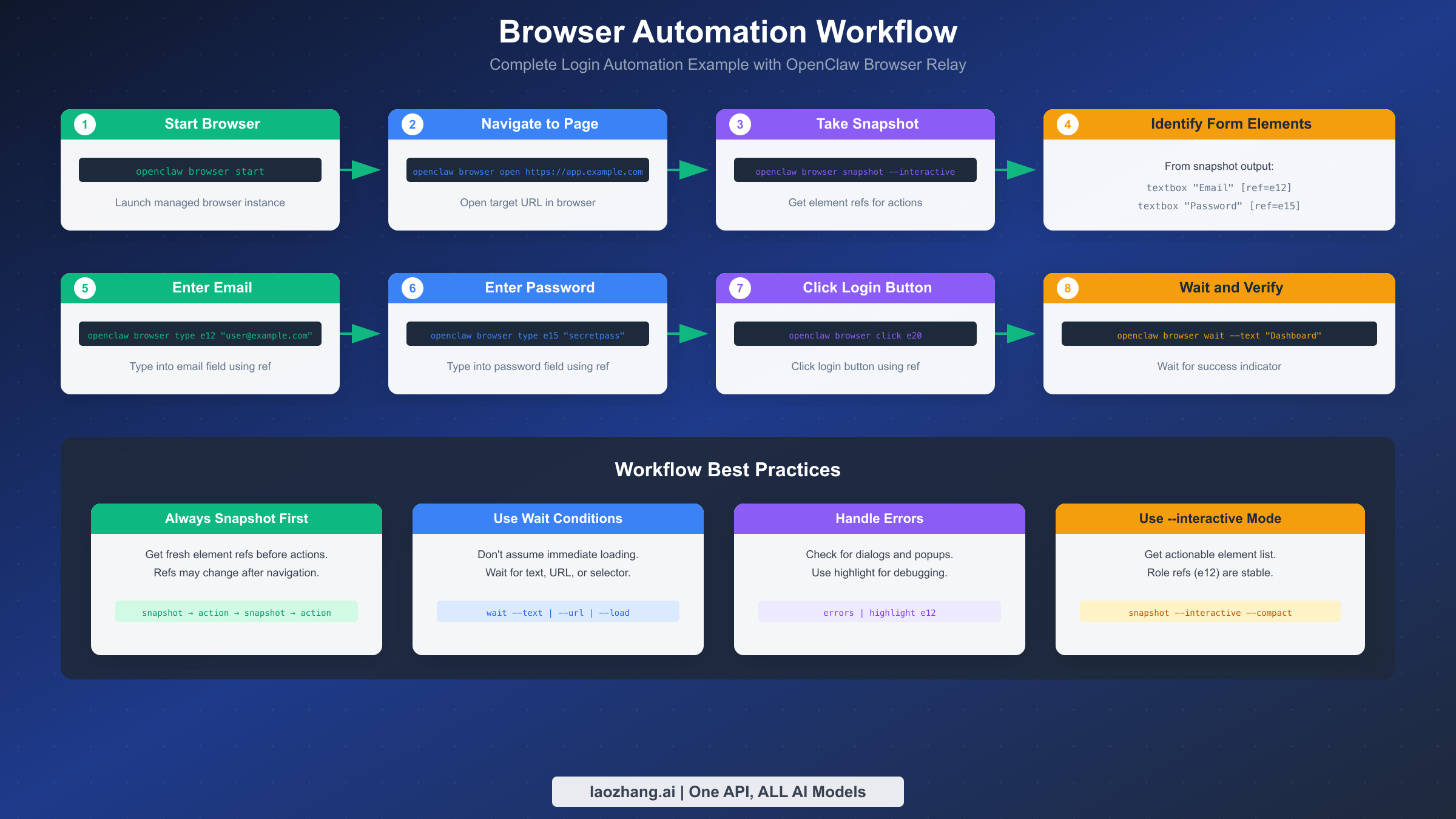

Продвинутые рабочие процессы автоматизации браузера

Реальная автоматизация браузера включает последовательность нескольких команд в связные рабочие процессы. Полная автоматизация входа демонстрирует типичный паттерн: запустить браузер, перейти на целевой сайт, сделать снимок для идентификации элементов формы, ввести учётные данные, нажать кнопку отправки и проверить успешный вход. Каждый шаг строится на предыдущем, с обработкой ошибок в критических точках. Понимание этих паттернов позволяет создавать надёжную автоматизацию, справляющуюся с реальной сложностью.

Рабочий процесс входа начинается с инициализации браузера и навигации:

bashopenclaw browser --browser-profile openclaw start openclaw browser open https://app.example.com/login openclaw browser wait --load networkidle

Команда wait --load networkidle приостанавливает выполнение до стабилизации сетевой активности, гарантируя полную загрузку страницы перед попыткой взаимодействия с ней. Это предотвращает распространённые проблемы синхронизации, когда элементы ещё не отрендерились. Условие networkidle специфически ожидает 500 мс без сетевых запросов, что хорошо работает для большинства одностраничных приложений, загружающих данные асинхронно.

Далее сделайте интерактивный снимок для идентификации элементов формы:

bashopenclaw browser snapshot --interactive --compact

Вывод показывает элементы вроде:

textbox "Email" [ref=e12]

textbox "Password" [ref=e15]

button "Sign In" [ref=e20]

С идентифицированными ссылками на элементы заполните форму и отправьте:

bashopenclaw browser type e12 "user@example.com" openclaw browser type e15 "secretpassword" openclaw browser click e20

Наконец, проверьте успешность входа, ожидая ожидаемый элемент:

bashopenclaw browser wait --text "Dashboard" --timeout-ms 10000

Рабочие процессы извлечения данных требуют тщательной обработки динамического контента и пагинации. Комплексный рабочий процесс скрапинга демонстрирует паттерны, готовые к продакшену:

bashopenclaw browser open https://example.com/products # Инициализация выходного файла echo "[]" > products.json # Цикл по страницам page=1 while true; do echo "Обработка страницы $page..." # Ожидание загрузки контента openclaw browser wait --load networkidle --timeout-ms 10000 # Извлечение данных с текущей страницы openclaw browser snapshot --interactive > page_data.txt # Использование JavaScript-вычисления для структурированного извлечения данных openclaw browser evaluate 'JSON.stringify( Array.from(document.querySelectorAll(".product-card")).map(p => ({ name: p.querySelector(".title")?.innerText, price: p.querySelector(".price")?.innerText, url: p.querySelector("a")?.href })) )' > page_products.json # Объединение с существующими данными (используя jq для обработки JSON) jq -s '.[0] + .[1]' products.json page_products.json > temp.json mv temp.json products.json # Проверка наличия кнопки следующей страницы if grep -q 'button "Next"' page_data.txt; then ref=$(grep 'button "Next"' page_data.txt | grep -o 'e[0-9]*') openclaw browser click $ref page=$((page + 1)) sleep 1 # Уважительная задержка между страницами else echo "Достигнута последняя страница" break fi done echo "Извлечено $(jq length products.json) продуктов"

Управление сессиями на основе cookie позволяет рабочим процессам сохранять аутентификацию между запусками автоматизации. Это особенно ценно для долговременных автоматизаций или запланированных задач:

bash# Начальная аутентификация openclaw browser --browser-profile openclaw start openclaw browser open https://app.example.com/login # Выполнение входа (snapshot, type, click как показано выше) # ... # После успешного входа экспортируем сессионные cookie openclaw browser cookies --domain example.com --json > session_cookies.json # Позже восстанавливаем сессию без повторной аутентификации openclaw browser cookies clear --domain example.com cat session_cookies.json | while read cookie; do openclaw browser cookies set "$cookie" done openclaw browser navigate https://app.example.com/dashboard # Теперь вошли в систему без прохождения процесса входа

Многовкладочные рабочие процессы обеспечивают параллельную обработку и передачу данных между вкладками. Этот паттерн полезен для сравнения покупок, агрегации данных или рабочих процессов, которым нужно перекрёстно сверять информацию:

bash# Открытие нескольких вкладок для параллельного сбора данных openclaw browser open https://site1.com/data openclaw browser open https://site2.com/data openclaw browser open https://site3.com/data # Список вкладок для просмотра индексов openclaw browser tabs # Вывод: # 0: https://site1.com/data - "Site 1 Data" # 1: https://site2.com/data - "Site 2 Data" # 2: https://site3.com/data - "Site 3 Data" # Извлечение данных из каждой вкладки for i in 0 1 2; do openclaw browser tab select $i openclaw browser wait --load networkidle openclaw browser snapshot --interactive > "tab_${i}_data.txt" done # Обработка данных всех вкладок # ... # Очистка — закрытие лишних вкладок openclaw browser tab close 2 openclaw browser tab close 1

Автоматизация форм с загрузкой файлов обрабатывает сложные взаимодействия с формами, включая диалоги выбора файлов:

bash# Переход к форме openclaw browser open https://app.example.com/upload # Снимок для идентификации полей формы openclaw browser snapshot --interactive # Заполнение текстовых полей openclaw browser type e10 "Название документа" openclaw browser type e12 "Это описание документа" # Обработка загрузки файла openclaw browser upload e15 /path/to/document.pdf # Ожидание обработки загрузки openclaw browser wait --text "Upload complete" --timeout-ms 30000 # Отправка формы openclaw browser click e20

Условные рабочие процессы с восстановлением после ошибок реализуют надёжную автоматизацию, обрабатывающую неожиданные состояния:

bash#!/bin/bash attempt=1 max_attempts=3 while [ $attempt -le $max_attempts ]; do echo "Попытка $attempt из $max_attempts" # Навигация и ожидание openclaw browser navigate https://app.example.com openclaw browser wait --load networkidle --timeout-ms 15000 # Снимок openclaw browser snapshot --interactive > snapshot.txt # Проверка различных состояний if grep -q 'button "Login"' snapshot.txt; then echo "Сессия истекла, повторная аутентификация..." # Запуск рабочего процесса входа # ... attempt=$((attempt + 1)) continue elif grep -q 'text "Maintenance"' snapshot.txt; then echo "Сайт на обслуживании, ожидание 5 минут..." sleep 300 attempt=$((attempt + 1)) continue elif grep -q 'button "Continue"' snapshot.txt; then echo "Готов к продолжению" break fi attempt=$((attempt + 1)) done if [ $attempt -gt $max_attempts ]; then echo "Неудача после $max_attempts попыток" exit 1 fi

Для автоматизации на базе ИИ Browser Relay интегрируется с API ИИ для обеспечения интеллектуального принятия решений во время рабочих процессов. Такие сервисы, как laozhang.ai, предоставляют унифицированный доступ к множеству моделей ИИ, позволяя вашей автоматизации анализировать содержимое страницы и принимать контекстно-зависимые решения о том, какие действия предпринять далее. Комбинация точного управления браузером Browser Relay и возможностей рассуждения ИИ открывает возможности для по-настоящему адаптивной автоматизации, которая интеллектуально реагирует на неожиданные состояния страниц.

Устранение распространённых проблем

Автоматизация браузера неизбежно сталкивается со сбоями. Систематическое устранение неполадок быстро выявляет корневые причины и предотвращает повторяющееся разочарование. Наиболее распространённые проблемы попадают в категории: проблемы соединения, сбои взаимодействия с элементами, проблемы синхронизации и ограничения ресурсов. Построение ментальной модели распространённых паттернов сбоев ускоряет отладку и помогает писать более надёжную автоматизацию с самого начала.

Ошибки «Browser disabled» или «not available» указывают на проблемы конфигурации. Проверьте, что браузерные инструменты включены:

bashopenclaw config get browser.enabled

Если отключено, включите и перезапустите Gateway:

bashopenclaw config set browser.enabled true openclaw gateway restart

Эта ошибка также может появиться, если OpenClaw Gateway вообще не работает. Проверьте статус Gateway и запустите его при необходимости:

bashopenclaw gateway status openclaw gateway start

Ошибки «Tab not found» возникают, когда Extension Relay не может найти прикреплённую вкладку. Это происходит, когда несколько вкладок имеют одинаковый URL, когда расширение отсоединилось или когда вкладка была закрыта с момента последней команды. Прикрепите заново, нажав значок расширения на целевой вкладке. Значок должен показывать «ON» при успешном прикреплении. Если проблема сохраняется, попробуйте отсоединить и снова прикрепить:

bash# В режиме Extension Relay используйте UI расширения браузера для: # 1. Нажмите значок расширения на текущей вкладке для отсоединения # 2. Перейдите на желаемую вкладку # 3. Нажмите значок расширения для прикрепления # 4. Проверьте командой status openclaw browser --browser-profile chrome tab

Ошибка «Playwright is not available» появляется при попытке использовать функции, требующие Playwright (navigate, act, AI snapshot, генерация PDF). Установите полный пакет Playwright:

bashnpm install playwright npx playwright install chromium

Для развёртываний в Docker используйте встроенный CLI, чтобы избежать конфликтов npm override:

bashdocker compose run --rm openclaw-cli \ node /app/node_modules/playwright-core/cli.js install chromium

Проверьте установку, проверив доступность Playwright:

bashopenclaw browser --browser-profile openclaw snapshot --verbose 2>&1 | head -20

Сбои взаимодействия с элементами проявляются в нескольких специфических типах ошибок. Понимание каждого помогает нацелиться на правильное исправление:

-

«not visible»: Элемент существует, но скрыт через CSS (display:none, visibility:hidden) или позиционирован за пределами экрана. Решение: прокрутить в видимую область или ожидать видимость.

-

«strict mode violation»: Несколько элементов соответствуют ссылке. Это обычно происходит после обновлений страницы, изменивших структуру элементов. Решение: сделать свежий снимок и использовать новую ссылку.

-

«covered by another element»: Модальное окно, оверлей или другой элемент блокирует взаимодействие. Решение: сначала закрыть перекрывающий элемент или использовать принудительный клик.

-

«detached from DOM»: Элемент был удалён со страницы между снимком и действием. Решение: сделать новый снимок и заново идентифицировать элемент.

Рабочий процесс отладки для проблем с элементами:

bashopenclaw browser snapshot --interactive # Получить свежие ссылки openclaw browser highlight e12 # Визуализировать, на что нацеливается Playwright openclaw browser scrollintoview e12 # Прокрутить элемент в видимую область openclaw browser click e12 # Повторить клик

Если подсветка показывает неправильный элемент, ссылка изменилась. Всегда делайте новый снимок после любой навигации или значительного изменения страницы. Для постоянных проблем используйте подробный снимок, чтобы понять полную иерархию элементов:

bashopenclaw browser snapshot --verbose > debug_snapshot.txt grep -A5 "e12" debug_snapshot.txt

Сетевые проблемы и проблемы синхронизации вызывают прерывистые сбои, которые сложно воспроизвести. Команда wait поддерживает несколько условий, которые можно комбинировать для надёжной синхронизации:

bashopenclaw browser wait --text "Success" # Ожидать текст openclaw browser wait --url "**/dashboard" # Ожидать совпадение URL openclaw browser wait --load networkidle # Ожидать тишину сети openclaw browser wait --load domcontentloaded # Ожидать готовность DOM openclaw browser wait "#main-content" # Ожидать селектор openclaw browser wait --fn "window.ready===true" # Ожидать JS-условие

Комбинируйте условия для надёжных ожиданий, обрабатывающих несколько сценариев:

bashopenclaw browser wait "#main" --url "**/dash" --load networkidle --timeout-ms 15000

Для одностраничных приложений, которые обновляют контент без навигации, условие networkidle может не сработать. В этих случаях комбинируйте ожидания текста или селекторов:

bash# Ожидание появления конкретного контента после SPA-навигации openclaw browser click e15 # Запуск навигации openclaw browser wait --text "New Page Content" --timeout-ms 10000

Конфликты портов возникают, когда другой процесс использует необходимые порты. Диагностика:

bashlsof -i :18789 # Проверить порт Gateway lsof -i :18800 # Проверить CDP-порт управляемого браузера

Если порты заняты, либо остановите конфликтующий процесс, либо настройте OpenClaw на использование других портов:

bashopenclaw config set gateway.port 19789 # Все производные порты сместятся соответственно

Проблемы памяти и ресурсов появляются при долговременной автоматизации или при работе со многими вкладками. Мониторинг использования ресурсов браузера:

bashopenclaw browser status # Показывает использование памяти

Для ресурсоёмких рабочих процессов периодически закрывайте неиспользуемые вкладки и перезапускайте браузер:

bash# Закрыть все вкладки кроме текущей openclaw browser tabs --json | jq -r '.[1:] | .[].index' | while read i; do openclaw browser tab close $i done # При серьёзных проблемах с памятью — полный перезапуск браузера openclaw browser stop sleep 2 openclaw browser start

Запись трассировки предоставляет глубокие возможности отладки для сложных проблем. Трассировка захватывает временную шкалу всей активности браузера, включая скриншоты, сетевые запросы и вывод консоли:

bashopenclaw browser trace start # ... воспроизведите проблему ... openclaw browser trace stop

Выходной файл трассировки можно просмотреть в просмотрщике трассировок Playwright, обеспечивая покадровое воспроизведение произошедшего. Это бесценно для отладки состояний гонки и сбоев, зависящих от времени.

Проблемы, специфичные для расширения в режиме Chrome Relay имеют свои подходы к отладке:

bash# Проверить статус расширения # Ищите значок «ON» на иконке расширения # Проверить разрешения расширения # Перейдите в chrome://extensions и проверьте, что у «Browser Relay» есть необходимые разрешения # Очистить состояние расширения # Нажмите значок расширения для отсоединения, затем закройте и снова откройте вкладку

Если расширение постоянно не может прикрепиться, проверьте конфликты с другими отладочными расширениями или инструментами разработчика. К вкладке одновременно может быть прикреплён только один отладчик.

Лучшие практики безопасности

Автоматизация браузера по своей природе включает чувствительные операции — доступ к аутентифицированным сессиям, манипуляцию данными форм и потенциальное раскрытие учётных данных. Реализация надлежащих мер безопасности защищает как ваши данные, так и системы, которые вы автоматизируете.

Сетевая изоляция формирует первый уровень защиты. Browser Relay по умолчанию привязывается к loopback-адресам, предотвращая удалённый доступ. Никогда не открывайте порты 18789-18899 в публичный интернет. Для распределённых развёртываний используйте VPN-решения типа Tailscale для создания частных сетей между компонентами. Если Gateway должен быть доступен удалённо, убедитесь, что он работает за надлежащей аутентификацией.

Управление учётными данными требует тщательного обращения. Избегайте жёстко закодированных токенов и паролей в файлах конфигурации или скриптах. Используйте переменные окружения:

bashexport BROWSERLESS_TOKEN="your-secret-token"

Затем ссылайтесь в конфигурации:

json{ "browser": { "profiles": { "cloud": { "cdpUrl": "https://browserless.io?token=${BROWSERLESS_TOKEN}" } } } }

Для производственных систем интегрируйтесь с менеджерами секретов типа HashiCorp Vault или AWS Secrets Manager.

Изоляция профилей разделяет области ответственности. Используйте управляемый профиль openclaw для задач автоматизации, сохраняя личный профиль chrome для Extension Relay только при специфической необходимости. Это предотвращает влияние действий автоматизации на личный сёрфинг и ограничивает раскрытие учётных данных.

Риски выполнения JavaScript заслуживают внимания. Команды типа browser act kind=evaluate и wait --fn выполняют произвольный JavaScript в контексте страницы. Вредоносный промпт может внедрить код, который похищает данные. Если вам не нужны возможности выполнения, отключите их:

bashopenclaw config set browser.evaluateEnabled false

Журналирование аудита помогает отслеживать действия автоматизации. Мониторьте браузерные команды и их результаты. Для сред, чувствительных к соответствию требованиям, реализуйте журналирование, которое фиксирует, кто запустил автоматизацию, какие действия произошли и какие ошибки были обнаружены.

Управляемый профиль браузера хранит данные сессии, которые могут включать токены аутентификации. Относитесь к каталогу профиля (~/.openclaw/browser-profiles/openclaw/) как к чувствительным данным. При очистке правильно удаляйте каталоги профилей, а не просто останавливайте браузер — используйте команды управления профилями, которые безопасно перемещают данные в корзину.

Для команд, развёртывающих Browser Relay в масштабе, установите чёткие политики о том, какие сайты могут быть автоматизированы, внедрите рабочие процессы одобрения для доступа к производственным системам и регулярно проводите аудит скриптов автоматизации на предмет проблем безопасности.

Заключение

OpenClaw Browser Relay трансформирует то, как ИИ-агенты взаимодействуют с вебом, обеспечивая безопасный, хорошо спроектированный мост между командами на естественном языке и автоматизацией браузера. Основа CDP гарантирует производительность, сопоставимую с профессиональными инструментами автоматизации, а архитектура на основе профилей предлагает гибкость для соответствия вашим конкретным требованиям безопасности и изоляции.

Начало работы с Browser Relay включает чёткую прогрессию: начните с профиля OpenClaw Managed, чтобы безопасно изучить API, переходите к Extension Relay, когда вам нужен доступ к авторизованным сессиям, и реализуйте Remote CDP для производственных облачных развёртываний. Команды CLI следуют последовательным паттернам — snapshot для состояния, action для взаимодействия, wait для синхронизации — которые становятся интуитивными с практикой.

Ключ к успешной автоматизации браузера лежит в понимании базовой архитектуры. Когда что-то не работает, знание того, что сообщения проходят от Gateway через Control Service к CDP Relay, помогает диагностировать, где произошёл сбой. При выборе между режимами понимание их характеристик изоляции направляет вас к правильному решению.

Browser Relay продолжает развиваться вместе с более широкой экосистемой OpenClaw. Будущие разработки в таких областях, как интеграция MCP (см. руководство по Claude MCP для деталей протокола), ещё больше расширят возможности того, что становится возможным, когда ИИ-агенты управляют браузерами. Основы, рассмотренные в этом руководстве — архитектура CDP, выбор режима, паттерны рабочих процессов и практики безопасности — обеспечивают фундамент для создания всё более сложных систем веб-автоматизации.

Независимо от того, автоматизируете ли вы рутинный ввод данных, создаёте исследовательских ассистентов на базе ИИ или строите сложные многошаговые веб-рабочие процессы, Browser Relay предоставляет инструменты для реализации. Начните с простого снимка и клика, затем постепенно добавляйте сложность по мере углубления вашего понимания.